A segurança digital mudou – mas talvez você não soubesse

Há muitos anos, grande parte dos usuários leigos associa proteção digital exclusivamente ao antivírus instalado no computador. Essa percepção nasce de uma alfabetização digital em um mundo em que o principal risco conhecido se concentra em vírus simples, que infectam arquivos e desaceleram máquinas, e em que a solução padrão se limita à instalação de um programa de segurança. Nessa época, nomes como Kaspersky, Avast, Norton, McAfee, AVG e Avira se consolidam como sinônimo de proteção, muitas vezes reforçados por campanhas de mídia e pela recomendação de técnicos de informática. Esse contexto criou a sensação de que bastava manter o antivírus atualizado para garantir segurança adequada, o que impediu a maioria das pessoas de perceber que o cenário de ameaças evoluiu de forma profunda, assim como as tecnologias de defesa nos endpoints. Em consequência, ainda hoje muitos usuários, e até profissionais de outras áreas, desconhecem a diferença entre um antivírus tradicional e soluções modernas de detecção e resposta em endpoints, acreditando que o modelo antigo continua suficiente diante de ataques cada vez mais sofisticados.

Panorama histórico

A história dos antivírus começa nos anos 1980, quando os computadores passam a enfrentar os primeiros vírus em larga escala. As soluções de segurança surgem com foco quase exclusivo em arquivos maliciosos simples, que se propagam principalmente por disquetes e, mais tarde, pela troca de arquivos em redes locais. Para lidar com esse cenário, os fabricantes adotam a detecção por assinatura, baseada na identificação de padrões específicos de código associados a cada ameaça conhecida. Enquanto o volume e a sofisticação do malware permanecem relativamente baixos, esse modelo oferece proteção razoável, desde que o usuário atualize frequentemente as bases de assinatura.

Com a popularização da internet nos anos 1990, o panorama de ameaças muda de forma radical. Os vírus passam a circular em velocidade muito maior, surgem worms que se espalham automaticamente e aparecem os primeiros ataques com motivação financeira. Nesse contexto, a abordagem puramente reativa dos antivírus tradicionais evidencia limitações severas, pois eles só identificam aquilo que já consta na base de assinaturas. Para reduzir essa defasagem entre a descoberta do malware e a disponibilização da proteção, os fabricantes introduzem técnicas heurísticas. Em vez de “reconhecer” um vírus específico, a heurística observa o que o programa faz: tenta se autorreplicar, alterar arquivos de sistema, injetar código em outros processos, desabilitar mecanismos de segurança, criptografar muitos arquivos rapidamente. Ainda que representem avanço importante, as heurísticas aumentam a incidência de falsos positivos e exigem calibração cuidadosa para não interferir na operação legítima do sistema.

Na virada para os anos 2000, o ecossistema de ameaças torna‑se mais profissionalizado e lucrativo. Cibercriminosos passam a empregar técnicas de ofuscação, como polimorfismo e metamorfismo. Polimorfismo e metamorfismo são duas formas avançadas de ofuscação usadas por códigos maliciosos para escapar das defesas tradicionais. No polimorfismo, o malware mantém a mesma lógica interna, mas altera partes do código ou do empacotamento a cada nova infecção, gerando “versões” diferentes que dificultam a detecção por assinatura, embora o comportamento final continue igual. No metamorfismo, o nível de transformação é ainda maior: o próprio corpo do código se reescreve de forma profunda, reorganiza instruções, muda estruturas e, em alguns casos, altera até a sequência lógica, sempre preservando o objetivo malicioso, mas parecendo um programa novo a cada geração. Essas estratégias enfraquecem significativamente a detecção por assinatura, uma vez que cada variação exige nova identificação e inclusão em base. Em resposta, os antivírus incorporam análise comportamental mais sofisticada, monitorando em tempo real as ações dos programas em busca de padrões que indiquem atividade maliciosa, como manipulação em massa de arquivos, injeção de código em processos confiáveis ou comunicação anômala com a internet. Em paralelo, começam a surgir modelos de aprendizado de máquina treinados com grandes volumes de arquivos benignos e maliciosos, ampliando a capacidade de identificar ameaças inéditas, mas também demandando maior poder computacional e curadoria rigorosa dos dados.

A virada de chave: Endpoint Detection and Response

Apesar desses avanços, a arquitetura básica do antivírus permanece centrada na prevenção do arquivo malicioso antes ou no momento da execução. À medida que os ataques se tornam mais complexos, muitos adversários abandonam o modelo clássico de malware em arquivo e passam a abusar de ferramentas legítimas do próprio sistema operacional, como scripts e utilitários administrativos. Essa estratégia, conhecida como living off the land, reduz drasticamente a eficácia dos controles focados apenas em arquivos e em assinaturas. Ao mesmo tempo, os ataques evoluem para campanhas mais longas, divididas em múltiplas etapas, que envolvem movimento lateral, escalonamento de privilégios e exfiltração de dados ao longo de dias ou semanas. Nesse cenário, o simples bloqueio do executável não basta; as equipes de segurança passam a precisar de visibilidade granular e histórica sobre o comportamento dos endpoints.

É nesse contexto que surge o conceito de Endpoint Detection and Response, ou EDR, como resposta direta às limitações do antivírus tradicional. Em vez de atuar somente na superfície da detecção pontual, o EDR coleta telemetria detalhada de cada endpoint, incluindo criação e término de processos, alterações de arquivos, chaves de registro, conexões de rede e interações com o sistema operacional. Esses dados alimentam mecanismos analíticos que permitem identificar cadeias de ataque, correlacionar eventos aparentemente isolados e reconstruir a linha do tempo de um incidente. O foco deixa de ser apenas impedir a execução de um malware específico e passa a contemplar a detecção, investigação e resposta a atividades suspeitas que escapam do controle preventivo inicial. Com isso, a proteção torna‑se mais dinâmica, baseada em contexto e menos dependente de conhecimento prévio sobre um arquivo particular.

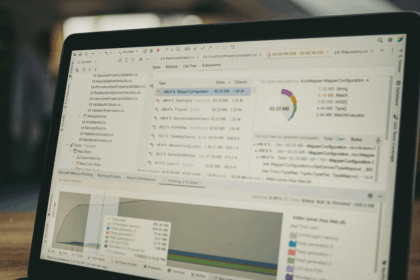

As soluções de EDR modernas se caracterizam pelo monitoramento contínuo e pela alta visibilidade operacional sobre todos os endpoints gerenciados. Elas utilizam uma combinação de análise comportamental, aprendizado de máquina e inteligência de ameaças para identificar táticas, técnicas e procedimentos associados a grupos de ataque conhecidos, independentemente da amostra exata de malware. Em vez de trabalhar apenas com o conceito de infecção, o EDR passa a enxergar o endpoint como uma fonte de evidências, permitindo que as equipes de segurança realizem caça proativa a ameaças e investiguem sinais fracos de comprometimento antes que se tornem incidentes graves. Ao identificar atividade suspeita, a própria plataforma oferece mecanismos de resposta automatizada, como isolamento de máquina, encerramento de processos maliciosos e remoção de artefatos, o que reduz drasticamente o tempo entre detecção e contenção.

Outra característica relevante do EDR reside na capacidade de remediação profunda após um incidente. Quando um ransomware, por exemplo, inicia uma campanha de criptografia de arquivos, a telemetria histórica armazenada pelo EDR permite identificar o ponto inicial do ataque, os movimentos laterais realizados e as alterações efetuadas no sistema. Muitas soluções incluem recursos de reversão, baseados em snapshots ou cópias protegidas, que restauram o estado anterior do endpoint em poucos cliques. Essa abordagem diminui o impacto operacional, reduz a necessidade de reinstalações completas e acelera o retorno ao funcionamento normal do ambiente. Em organizações com grande volume de endpoints, essa automação faz diferença significativa na capacidade de resposta global e na redução do tempo médio de recuperação.

Com a consolidação do EDR, o mercado de segurança percebe que a mesma lógica de detecção e resposta avançada pode extrapolar o limite dos endpoints. As ameaças modernas costumam transitar por múltiplas camadas de tecnologia, combinando vetores em rede, e‑mail, aplicações em nuvem e identidades corporativas. Para lidar com esse cenário distribuído, surge o conceito de Extended Detection and Response, que integra dados de diferentes fontes em uma única visão coordenada. O XDR correlaciona eventos de endpoints, dispositivos de rede, gateways de e‑mail e serviços em nuvem, reduzindo silos entre ferramentas e oferecendo contexto mais completo sobre cada campanha de ataque. Dessa forma, a equipe de segurança passa a enxergar o incidente como um todo, em vez de analisar fragmentos desconectados em consoles distintos.

Conclusão: sai na frente quem aprende a se adaptar

Essa trajetória, que vai do antivírus por assinatura ao EDR e, posteriormente, ao XDR, reflete a necessidade constante de adaptação diante de adversários cada vez mais sofisticados. A segurança deixa de ser um mecanismo isolado de bloqueio de arquivos e se transforma em disciplina orientada por dados, contexto e resposta ativa a incidentes. A evolução tecnológica incorpora algoritmos de aprendizado de máquina, análise preditiva e automação de tarefas repetitivas, liberando as equipes humanas para atividades de investigação e decisão estratégica. Ao mesmo tempo, os atacantes continuam a explorar novas superfícies, como dispositivos conectados, serviços em nuvem e identidades digitais, o que impõe ciclo contínuo de inovação por parte dos defensores. Nesse equilíbrio dinâmico, as organizações que compreendem a diferença entre antivírus tradicional e EDR posicionam‑se melhor para proteger seus ativos e responder com rapidez aos riscos emergentes.