Imagine o cenário: um cliente finaliza uma compra no seu e-commerce. Minutos depois, ele recebe uma ligação ou mensagem fraudulenta com todos os dados da transação (valor, itens, endereço) aplicando um golpe de boleto falso ou engenharia social.

Isso não é ficção. Varejistas de todo tamanho enfrentam exatamente esse problema recorrentemente. A correlação temporal entre a compra legítima e o contato criminoso é tão perfeita que indica apenas uma coisa: o vazamento não foi um ataque de força bruta externo, mas um acesso privilegiado ou uma integração comprometida dentro da própria cadeia de processamento.

Segundo o Datafolha, fraudes com boletos já afetaram milhões de brasileiros, e o sucesso desses golpes depende quase exclusivamente do timing. Para o criminoso, saber que a compra foi feita é tão valioso quanto os dados do cartão.

O elo perdido: a jornada do dado

Quando esse tipo de incidente ocorre, a primeira pergunta da equipe de segurança é: “Por onde esse dado passou e quem teve acesso a ele neste exato minuto?”.

É aqui que a maioria das empresas trava. E a culpa, muitas vezes, é da ferramenta que deveria ser a solução: o ROPA (Registro das Operações de Tratamento).

Exigido pela LGPD, o ROPA deveria ser o mapa definitivo do fluxo de dados da empresa. No entanto, em muitas organizações, ele foi reduzido a uma formalidade burocrática. Ele vive em planilhas de Excel estáticas, preenchidas manualmente uma vez por ano para satisfazer uma auditoria e depois esquecidas em uma pasta de rede.

O problema da “planilha de gaveta”

Uma planilha de Excel aceita tudo, mas não monitora nada. Ela é uma fotografia de um momento que já passou. No cenário de fraude que descrevemos acima, um ROPA estático é inútil. Ele não diz se uma API nova foi conectada ontem, se um parceiro de logística mudou seu protocolo de acesso ou se um usuário interno exportou uma base não autorizada.

Tratar o mapeamento de dados como um exercício de preenchimento de células é subutilizar um dos ativos de inteligência mais poderosos que a segurança da informação pode ter.

De Obrigação Legal a Inteligência de Defesa

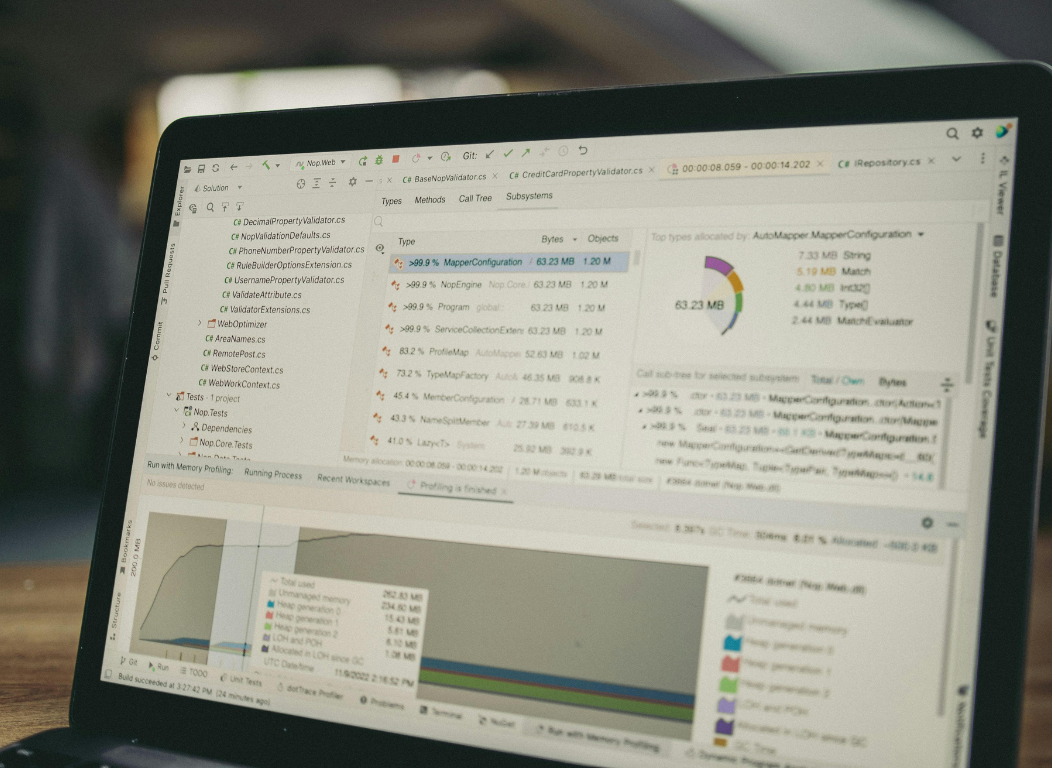

A virada de chave acontece quando a gestão de privacidade sai do modo manual e entra em plataformas de mercado robustas, como OneTrust ou Be Compliance.

A diferença não é apenas estética; é funcional. Essas plataformas transformam o ROPA de um documento morto em um ecossistema vivo. Elas permitem:

- Mapeamento Dinâmico: Entender as integrações em tempo real. Se o dado do cliente sai do ERP e vai para a transportadora, a plataforma mapeia esse “tubo”.

- Resposta a Incidentes: Quando a fraude estoura, você não perde dias tentando desenhar o fluxo. O sistema já mostra: “O dado foi coletado aqui, processado ali e compartilhado com estes três terceiros”. A investigação forense começa com o mapa na mão.

- Gestão de Terceiros: Muitas vezes, o vazamento ocorre na ponta fraca da cadeia (o fornecedor). Plataformas estruturadas permitem avaliar e monitorar o risco desses parceiros de forma contínua, não apenas na assinatura do contrato.

Conclusão: use a regra a seu favor

O ROPA não precisa ser um fardo regulatório. Ele é, na verdade, a sua melhor ferramenta de contra-inteligência. Se sua empresa ainda gerencia a privacidade dos dados dos clientes em planilhas desconectadas da realidade operacional, você não está apenas em risco de compliance; você está cego para a própria operação. Adotar tecnologias especializadas para governança de dados não é sobre evitar multas da ANPD: é sobre fechar a porta para fraudes que custam a confiança do seu cliente.